Outil géré de détection et réponse en cybersécurité

Notre outil performant minimise et simplifie votre implication

Pour 30M

de cyberattaques

Notre outil filtre 99%

des alertes

1 rapport « Actions, Recommandations et Observations »

4 principales fonctionnalités de notre outil géré de détection et réponse en cybersécurité

Nous allons au-delà de la simple détection des menaces pour repérer, bloquer et réduire les risques émergents tout en renforçant votre posture de sécurité. Notre service géré de détection et réponse en cybersécurité travaille activement à identifier et comprendre les menaces auxquelles votre environnement est exposé, contribuant ainsi à réduire continuellement les cyber-risques auxquels vous faites face.

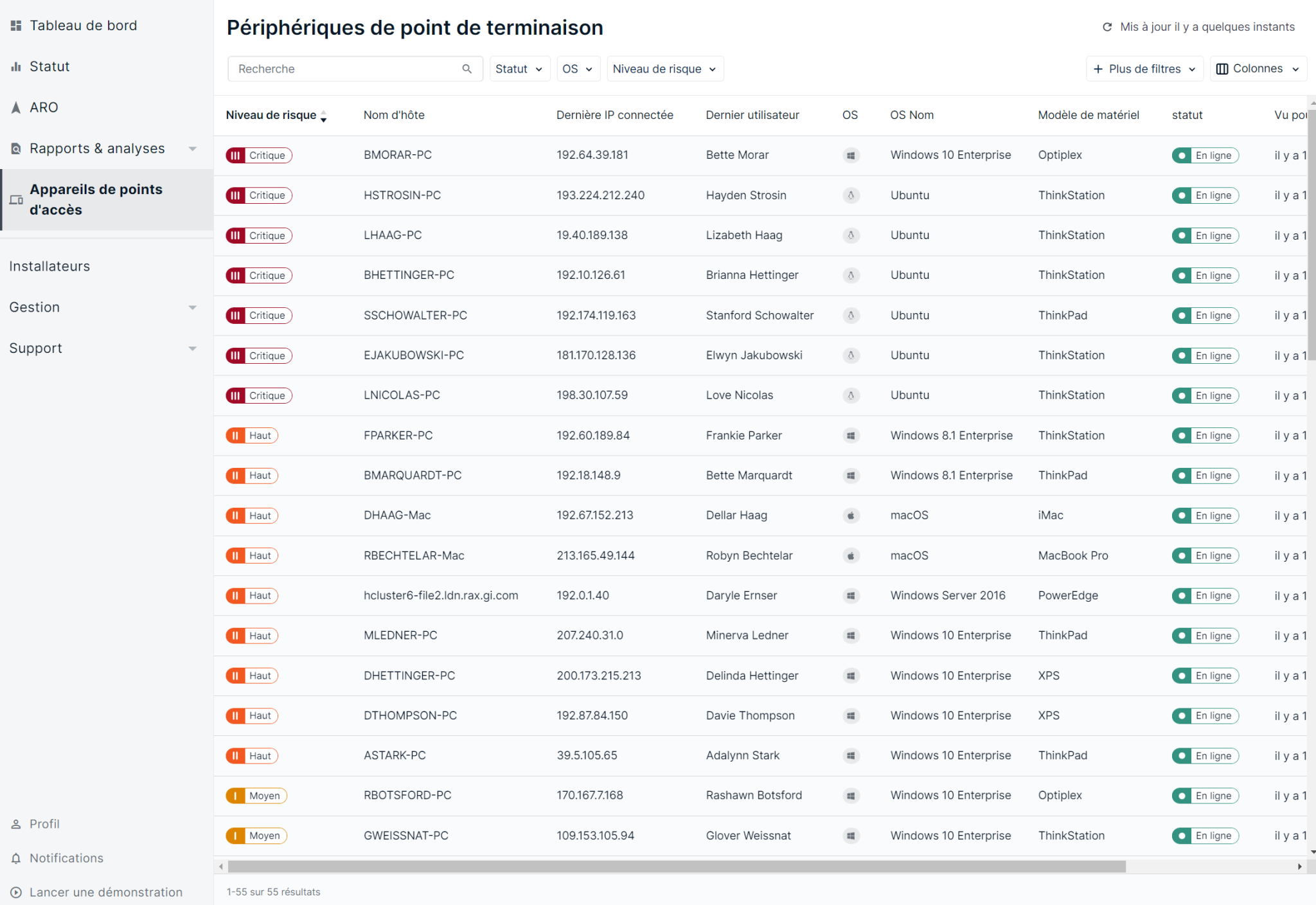

- Analyse complète de votre environnement pour identifier les vulnérabilités exposant votre système et vos utilisateurs à des risques.

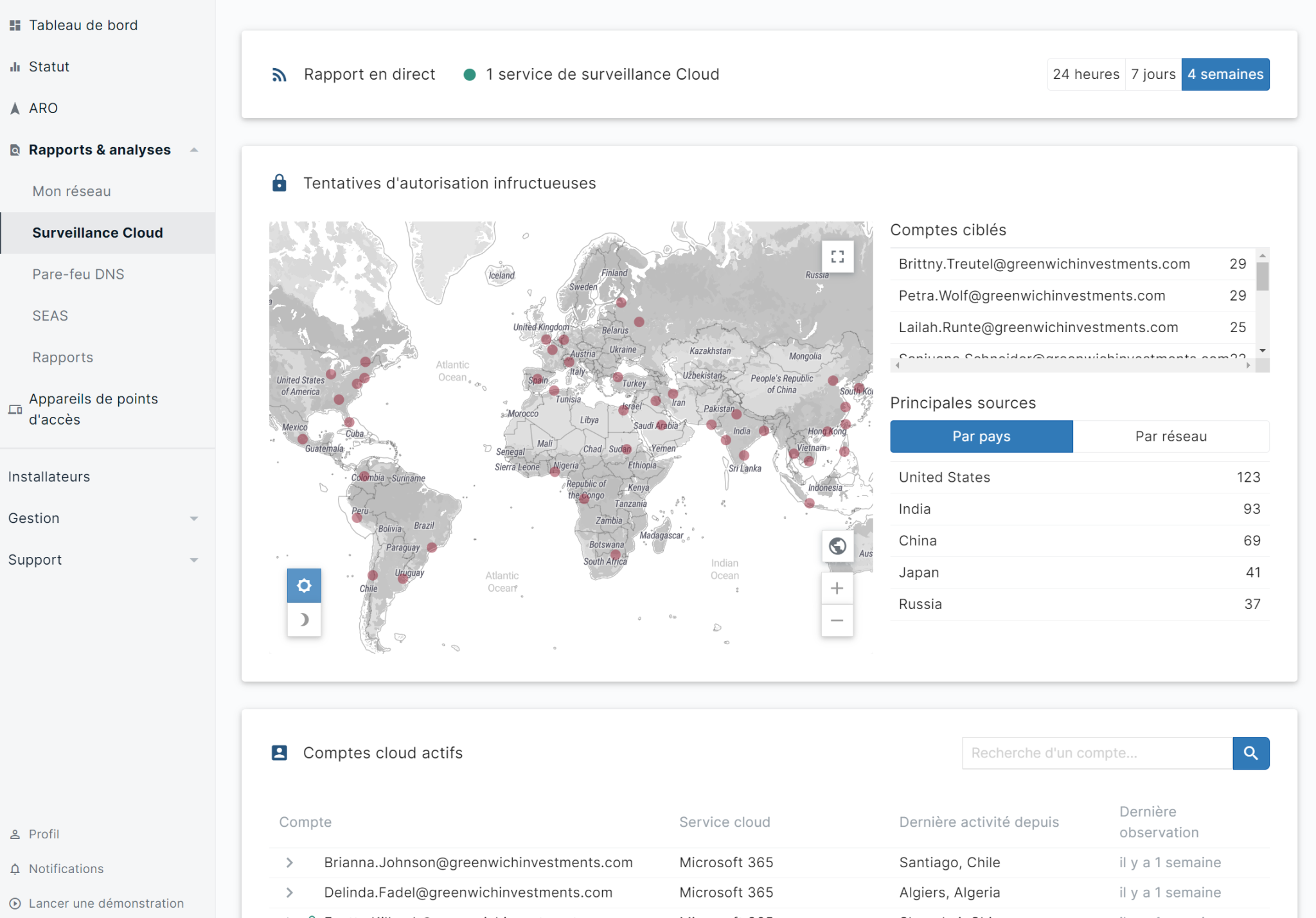

- Surveillance et détection des menaces 24h/24 et 7j/7 pour repérer les comportements anormaux ou suspects, indicateurs précoces de compromission ou d’attaque, avec des conseils sur les mesures à prendre.

- Neutralisation automatique des cybermenaces et accès à un plan de réponse proactif et flexible pour résoudre les menaces plus rapidement.

Notre solution gérée de détection et réponse en cybersécurité est spécifiquement conçue pour protéger toute votre surface d’attaque contre les menaces en constante évolution. Cette approche élimine les failles de sécurité entre les points d’extrémité, les réseaux et les services cloud, assurant ainsi une cybersécurité fiable et une tranquillité d’esprit.

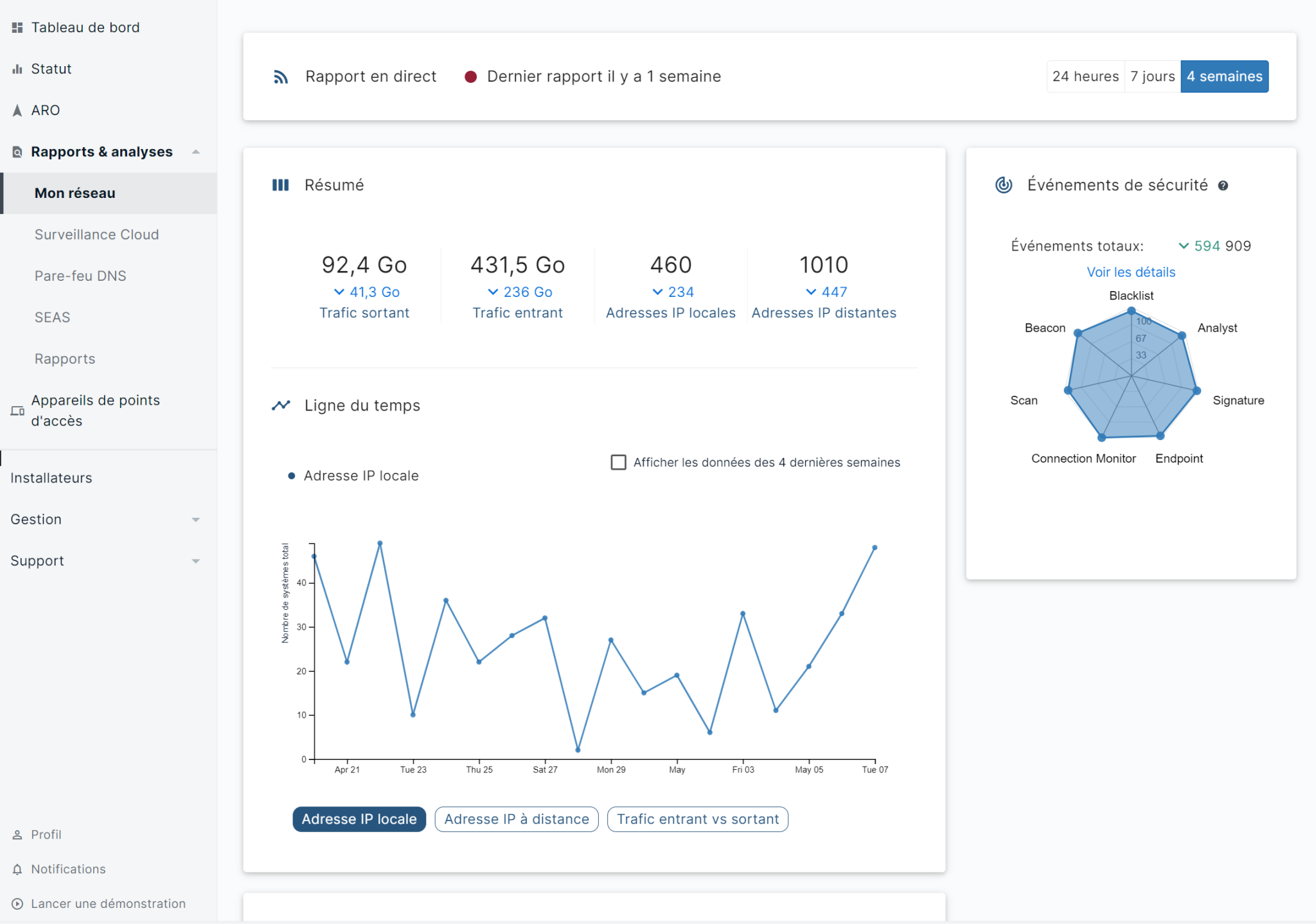

- Identifiez rapidement les menaces et consultez une chronologie complète des incidents avec une visibilité sur vos points d’extrémité, votre réseau et vos services infonuagiques.

- Isoler et neutraliser les menaces détectées pour une protection 24h/24 et 7j/7 avec notre solution de réponse active.

- Nos experts offrent une protection et une surveillance proactives pour compléter la détection des menaces et identifier les vulnérabilités sur l’ensemble de votre surface d’attaque.

Nous filtrons 99,9 % du bruit généré par les alertes pour ne vous présenter que les informations essentielles. Propulsé par notre moteur d’analyse propriétaire, notre outil assure une détection précise et en temps réel des menaces.

- En agrégeant les analyses des points d’extrémité, des réseaux et des services infonuagiques, notre outil fournit une vision globale et approfondie des menaces et de leur gravité.

- Notre outil détecte et traite automatiquement les menaces connues, permettant ainsi à nos analystes de se concentrer sur l’investigation et l’arrêt précoce des menaces sophistiquées, des risques émergents et autres anomalies.

- Personnalisez les alertes de notre outil pour une correspondance encore plus précise avec vos préférences et le fonctionnement normal de votre environnement.

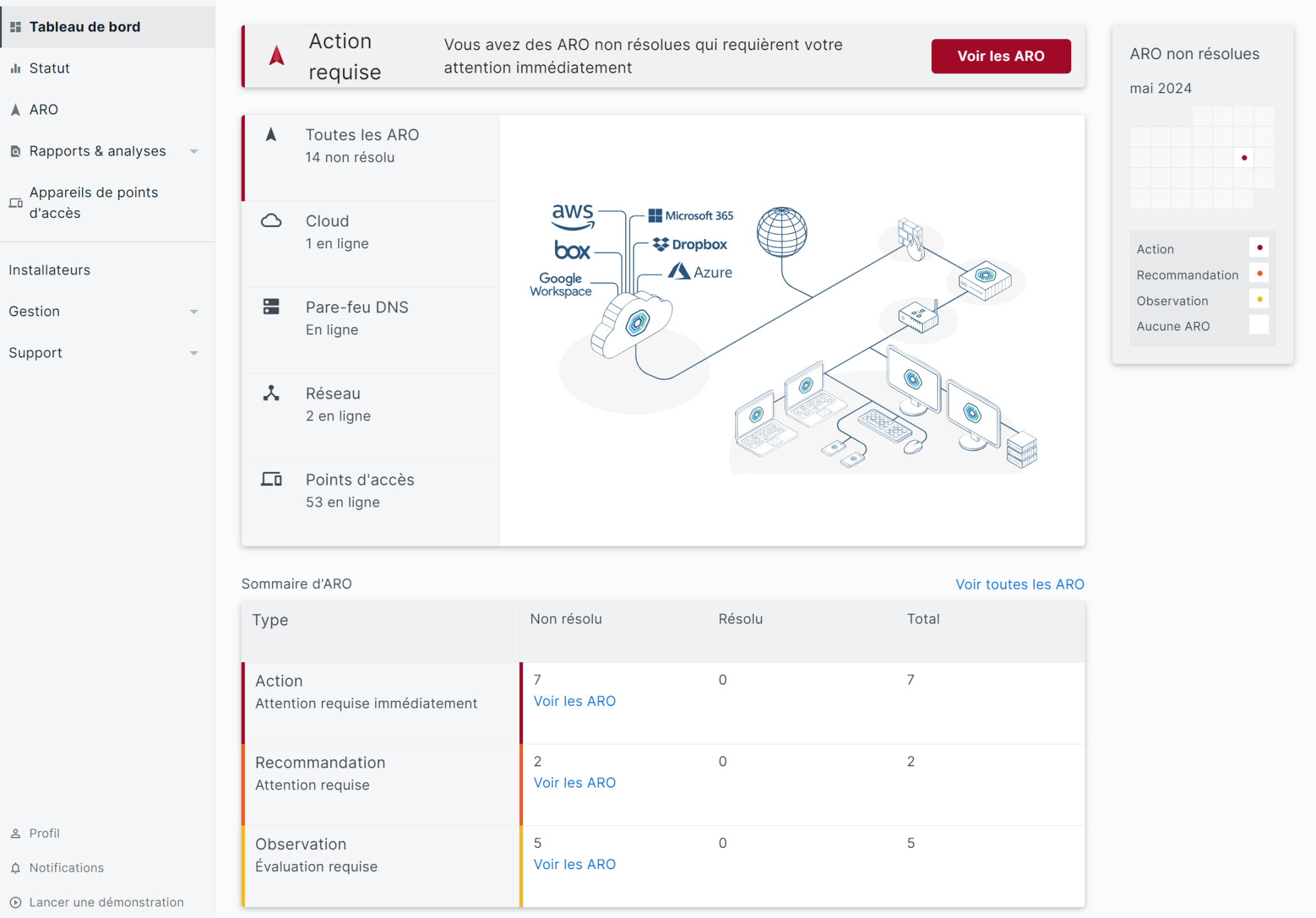

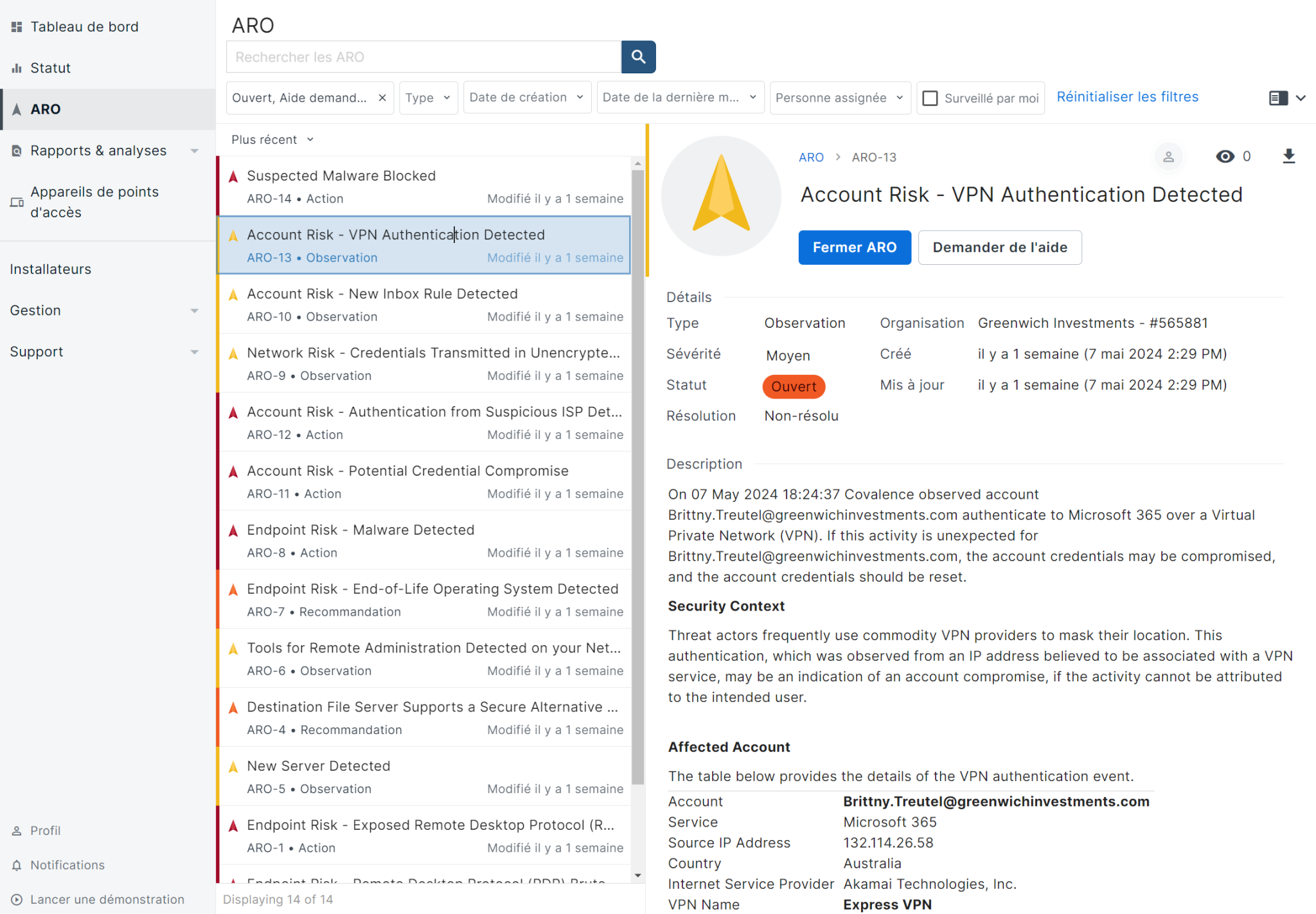

Notre outil fournit des informations sur les menaces hiérarchisées, accompagnées d’actions exploitables grâce à notre système exclusif ARO (Actions, Recommandations, Observations), offrant une visualisation complète et une compréhension des menaces et des risques actifs en un seul endroit.

- Les ARO vont au-delà de simples alertes. Ils sont entièrement hiérarchisés et accompagnés de recommandations claires pour la remédiation, sans jargon technique.

- Personnalisez vos seuils pour que notre outil applique automatiquement des correctifs pour certaines catégories d’ARO.

- Grâce à des instructions claires et faciles à suivre, les ARO renforcent la capacité des équipes informatiques à gérer la cybersécurité en toute confiance.

- Consultez en un coup d’œil toutes les informations pertinentes sur les menaces, ainsi que toutes les mesures prises en votre nom.

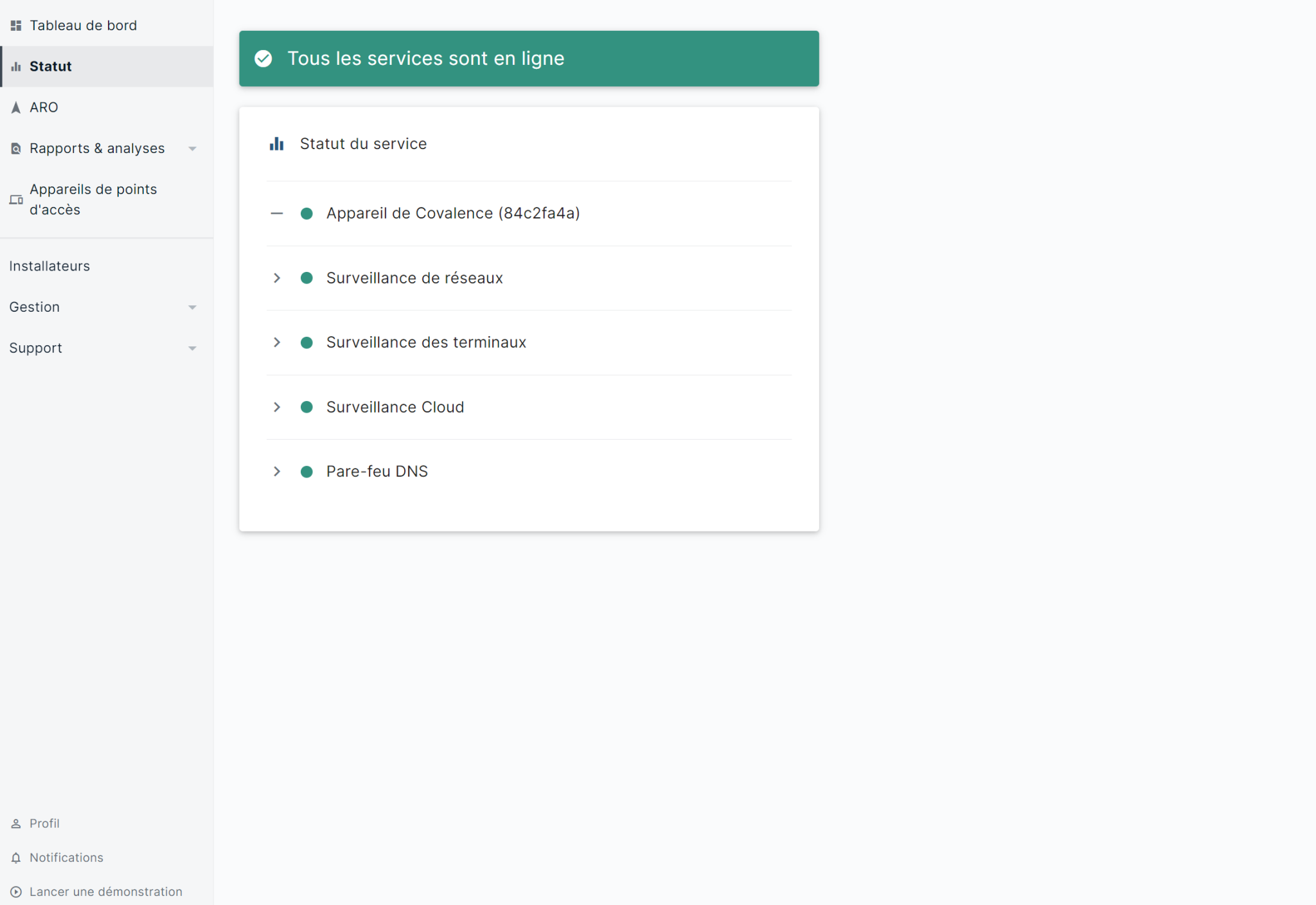

Notre outil géré de détection et réponse en cybersécurité en image

Découvrez la simplicité sans compromis de notre interface conviviale. Notre outil offre une expérience utilisateur intuitive, tout en offrant une gamme complète de fonctionnalités. Explorez par vous-même la facilité d’utilisation de notre solution et laissez-vous surprendre par sa puissance.

Saviez-vous que…

Les entreprises canadiennes ont subi en moyenne 72 cyberattaques par semaine en 2023.

Source : Centre pour la cybersécurité du Canada

F.A.Q

Retrouvez les questions les plus fréquemment posées par nos visiteurs.

Un MDR, ou Managed Detection and Response, est un service de cybersécurité géré qui vise à détecter, répondre et remédier aux menaces de manière proactive et continue. Contrairement à une simple solution logicielle ou à un dispositif matériel, un MDR combine des outils technologiques avancés avec une expertise humaine pour offrir une protection complète contre les cyberattaques.

Voici les principaux aspects d’un service MDR :

Surveillance continue : Un MDR surveille en permanence les réseaux, les systèmes et les points de terminaison pour identifier les activités suspectes ou malveillantes.

Détection avancée : En utilisant des technologies telles que l’analyse comportementale, l’apprentissage automatique et les renseignements sur les menaces, un MDR est capable de détecter des menaces sophistiquées et émergentes qui pourraient échapper aux systèmes de sécurité traditionnels.

Réponse proactive : En cas de détection d’une menace, les équipes de sécurité du fournisseur MDR interviennent rapidement pour contenir et neutraliser la menace, minimisant ainsi les dommages potentiels.

Remédiation et assistance : Après avoir traité une menace, un service MDR aide à remédier aux dommages causés et à renforcer les défenses pour prévenir de futures attaques.

Expertise humaine : Contrairement à certaines solutions automatisées, un MDR implique souvent une intervention humaine, où des analystes de sécurité qualifiés examinent les alertes et les événements pour fournir des insights précieux et des réponses adaptées aux menaces.

En résumé, un MDR offre une approche proactive et complète de la sécurité des systèmes d’information en combinant des technologies avancées avec une surveillance humaine experte pour détecter, répondre et remédier aux menaces de manière efficace et continue.

Notre service MDR (Managed Detection and Response) s’adresse à un large éventail d’entreprises de toutes tailles et de tous secteurs d’activité. Que vous soyez une petite entreprise, une PME ou une grande entreprise, notre MDR peut répondre à vos besoins en matière de sécurité informatique.

Les entreprises qui bénéficient le plus de notre MDR sont souvent celles qui font face à une pénurie de compétences en matière de sécurité, qui cherchent à renforcer leur posture de sécurité, ou qui nécessitent une surveillance proactive et continue de leur environnement informatique. Notre service MDR offre une solution complète, combinant des outils technologiques avancés avec une expertise humaine pour détecter, répondre et remédier aux menaces de manière efficace et continue.

Un SIEM, ou Security Information and Event Management, est une plateforme logicielle conçue pour collecter, agréger, normaliser et analyser les données de sécurité provenant de diverses sources au sein d’un réseau informatique. Son objectif principal est de fournir une visibilité complète sur les événements de sécurité et les activités dans un environnement informatique, permettant ainsi aux équipes de sécurité de détecter et de répondre aux menaces potentielles.

Voici quelques caractéristiques et fonctions clés d’un SIEM :

Collecte de données : Un SIEM collecte des données de sécurité à partir de diverses sources telles que les journaux d’événements, les flux réseau, les données d’authentification, les logs d’applications, etc.

Agrégation et normalisation : Les données collectées sont agrégées et normalisées pour permettre une analyse cohérente et une corrélation entre les événements.

Analyse des événements : Un SIEM utilise des algorithmes et des règles prédéfinies pour analyser les événements de sécurité et détecter les modèles de comportement suspects ou les incidents de sécurité.

Corrélation des événements : Il identifie les relations entre différents événements pour détecter les attaques complexes qui pourraient passer inaperçues si elles étaient considérées individuellement.

Génération d’alertes : Sur la base des analyses effectuées, un SIEM génère des alertes pour signaler les activités potentiellement malveillantes ou les situations de sécurité anormales.

Stockage sécurisé des données : Il assure le stockage sécurisé et à long terme des données de sécurité pour la conformité réglementaire et l’analyse post-incident.

Reporting et conformité : Un SIEM offre des fonctionnalités de reporting pour aider les organisations à répondre aux exigences de conformité et à fournir des informations sur l’état de la sécurité du réseau.

En résumé, un SIEM est une solution puissante utilisée par les organisations pour surveiller, détecter, analyser et répondre aux menaces de sécurité informatique, offrant une visibilité étendue sur les activités de sécurité et facilitant la gestion des incidents.

Il s’agit d’une solution logicielle installée sur les appareils (endpoints) d’un réseau, tels que les ordinateurs, les serveurs, ou les appareils mobiles.

L’EDR surveille et enregistre les activités sur ces endpoints, détectant ainsi les comportements suspects ou malveillants.

Cependant, l’EDR nécessite souvent une intervention humaine pour l’analyse et la réponse aux incidents.

La principale différence entre un MDR (Managed Detection and Response) et un SIEM (Security Information and Event Management) réside dans leur fonctionnalité et leur approche :

Fonctionnalité :

MDR (Managed Detection and Response) : Un MDR est un service géré qui offre une surveillance proactive et continue des systèmes d’information. Il combine des outils technologiques avancés avec une expertise humaine pour détecter, répondre et remédier aux menaces de manière proactive et continue. Les services MDR impliquent souvent une intervention humaine pour analyser les alertes, investiguer les incidents et fournir une réponse appropriée.

SIEM (Security Information and Event Management) : Un SIEM est une plateforme logicielle conçue pour collecter, agréger, normaliser et analyser les données de sécurité provenant de diverses sources au sein d’un réseau informatique. Son objectif principal est de fournir une visibilité complète sur les événements de sécurité et les activités dans un environnement informatique, permettant ainsi aux équipes de sécurité de détecter et de répondre aux menaces potentielles. Un SIEM se concentre principalement sur la collecte, l’analyse et la corrélation des données de sécurité.

Approche :

MDR : Le MDR adopte une approche proactive et continue de la sécurité des systèmes d’information. Il combine des technologies avancées avec une surveillance humaine experte pour détecter, répondre et remédier aux menaces de manière efficace et continue.

SIEM : Le SIEM fournit une visibilité sur les événements de sécurité et les activités dans un environnement informatique, mais il est souvent utilisé de manière réactive pour analyser les données de sécurité et détecter les menaces. Les équipes de sécurité utilisent généralement un SIEM pour surveiller, détecter et répondre aux incidents de sécurité.

En résumé, tandis que le MDR offre une surveillance proactive et continue avec une intervention humaine pour détecter, répondre et remédier aux menaces, le SIEM se concentre sur la collecte, l’analyse et la corrélation des données de sécurité pour fournir une visibilité sur les événements de sécurité et les activités dans un environnement informatique.

La principale différence entre un MDR (Managed Detection and Response) et un EDR (Endpoint Detection and Response) réside dans leur fonctionnalité et leur approche :

Fonctionnalité :

MDR (Managed Detection and Response) : Un MDR est un service géré qui offre une surveillance proactive et continue des systèmes d’information. Il combine des outils technologiques avancés avec une expertise humaine pour détecter, répondre et remédier aux menaces de manière proactive et continue. Les services MDR impliquent souvent une intervention humaine pour analyser les alertes, investiguer les incidents et fournir une réponse appropriée.

EDR (Endpoint Detection and Response) : L’EDR est une technologie axée sur la détection et la réponse au niveau des points d’extrémité, tels que les ordinateurs et les serveurs. Elle surveille et enregistre les activités sur ces appareils pour détecter les comportements suspects ou malveillants.

Approche :

MDR : Le MDR adopte une approche proactive et continue de la sécurité des systèmes d’information. Il combine des technologies avancées avec une surveillance humaine experte pour détecter, répondre et remédier aux menaces de manière efficace et continue.

EDR : L’EDR se concentre principalement sur la détection et la réponse au niveau des points d’extrémité. Elle peut nécessiter une intervention humaine pour l’analyse des alertes et la réponse aux incidents.

En résumé, le MDR répond à la pénurie de compétences rencontrée par de nombreuses organisations, offrant une solution complète, tandis que l’EDR assure une visibilité et une gestion cruciales de la sécurité des postes de travail. Les entreprises sont encouragées à adopter les solutions les plus adaptées pour relever tous leurs défis en matière de sécurité, ce qui implique souvent l’utilisation simultanée de l’EDR et du MDR.

Notre solution MDR est un élément central pour vous conformer aux exigences d’une cyberassurance, bien qu’elle ne soit pas le seul facteur à prendre en compte.

Pour en apprendre davantage sur les cyberassurance, n’hésitez pas à consulter notre article de blogue dédié sur le sujet : Cyberassurance : assurez les arrières de votre organisation

Non, notre solution MDR n’est pas réservée qu’aux environnements Microsoft 365.

Oui, notre solution MDR est aussi accessible via une interface mobile, vous permettant de surveiller votre environnement à tout moment. De plus, vous pouvez configurer vos notifications pour recevoir des alertes par SMS et notifications mobiles.

Si vous avez un forfait d’infogérance chez MS Solutions, nous pouvons prendre en charge la gestion des alertes envoyées par le MDR (des frais supplémentaires peuvent s’appliquer).

Si votre entreprise préfère internaliser la gestion des alertes via son équipe TI, c’est tout à fait possible grâce à la simplicité de notre interface. Une consultation ponctuelle par nos professionnels est également disponible.

Notre engagement

Vos projets sont confiés à des professionnels en cybersécurité qui gèrent de façon proactive la sécurité informatique pour des centaines d’entreprises canadiennes.

Bernard Després

Directeur pratique sécurité et audits

Une entreprise solidement établie au Québec

MS Solutions compte sur une équipe de plus de 75 professionnels des TI. L’entreprise connaît une croissance soutenue et est considérée comme un joueur de premier plan dans l’industrie des TI au Québec. Nous sommes fiers d’être en affaires depuis plus de 30 ans!

Une expertise exceptionnelle en cybersécurité

Notre équipe d’experts saura prendre des mesures correctrices immédiates en cas de fuite de données sur le Dark Web. Vous serez alerté dès que des informations sensibles en lien avec votre entreprise se retrouvent sur le Dark Web.

Une expertise pointue en surveillance de Dark Web

Les projets de surveillance du Dark Web sont chapeautés par Bernard Després, Directeur de la pratique sécurité et audit, certifié CISA (Certified Information Systems Auditor) et CISSP (Certified Information Systems Security Professional) avec plus de 20 ans d’expérience en consultation informatique.

Des nouvelles du monde des TI

Vigilance : tirez-vous le plein potentiel de la plateforme ?

Considérant que 82 % des brèches de sécurité dans une organisation proviennent d’une erreur humaine (Verizon, 2023) et que 1 attaque par courrier électronique sur 5 est réussie (Tessian, 2022),…

Hameçonnage + Sensibilisation + Formation M365 = Vigilance+

Hameçonnage + Sensibilisation + Formation M365 = Vigilance+ En 2023, les priorités technologiques des organisations sont multiples et elles incluent assurément un besoin en sensibilisation à la cybersécurité, des campagnes…

Déjouez les risques de l’hameçonnage

L’hameçonnage est une technique utilisée par les pirates informatiques pour essayer de tromper les utilisateurs en leur faisant cliquer sur des liens dangereux ou en leur demandant de partager des…

Vigilance, notre plateforme de sensibilisation à l’hameçonnage en continu

Lors d’un récent webinaire, nous avons abordé l’importance de la sensibilisation à l’hameçonnage en continu. Ainsi, nous avons profité de l’occasion pour vous présenter notre plateforme : Vigilance + –…

Cybersécurité: Pensez à la sécurité de vos employés

Il est important de connaitre les menaces informatiques que votre environnement informatique peut éventuellement encourir afin de les anticiper et d’agir en prévenance. Il est donc primordial de se familiariser avec cet enjeu aussi bien…

Les différentes formes d’hameçonnage

Les messages d’hameçonnage sont plus fréquents aujourd’hui que jamais. Depuis le début de la pandémie en 2020, Statistique Canada a estimé que plus d’un Canadien sur trois a reçu un message d’hameçonnage. Ce…