L’escroquerie par hameçonnage consiste à amener le destinataire à répondre à une demande, qu’il s’agisse de cliquer sur un lien, d’installer une pièce jointe ou de transférer de l’argent. Les messages d’hameçonnage sont envoyés à partir de ce qui semble être une source fiable et les destinataires individuels ont tendance à ignorer les signes subtils, mais clairs, indiquant que quelque chose ne va pas. Voyons ensemble les différents types d’hameçonnage afin que vous soyez capables de les identifier et ainsi vous protéger de ces types d’attaque.

De plus en plus connectées, nos boîtes de courriel et nos messageries de réseaux sociaux regorgent de tentatives d’hameçonnage. Qui n’a jamais reçu un lien suspect via Facebook, ou encore un courriel d’une firme connue qui prétend que vous avez été tiré au sort lors d’une loterie à laquelle vous n’avez pas participé … On vous l’accorde, certains sont plus crédibles que d’autres tant par le fond que par leur forme !

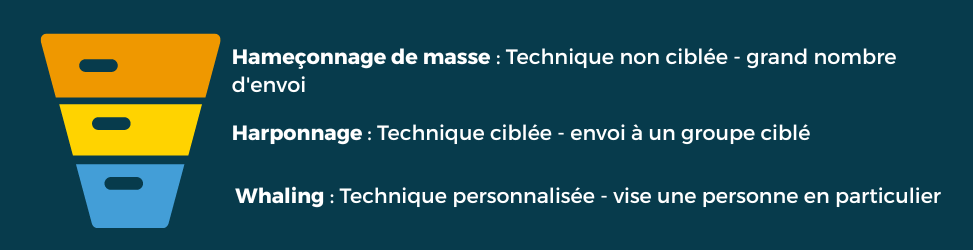

Les pirates informatiques regorgent d’astuces pour pouvoir nous prendre au piège et échapper à notre vigilance. Nous avons répertorié ces attaques en 3 grandes familles : l’hameçonnage de masse, le harponnage, et le whaling.

Hameçonnage de masse

L’hameçonnage de masse n’est pas ciblé. Le pirate informatique va envoyer son attaque à un grand nombre de personnes afin de multiplier les chances que quelqu’un tombe dans son piège. Il n’a pas besoin de se renseigner sur ses victimes, et va par exemple se faire passer pour une entité connue.

Par exemple, un courriel qui souhaite faire croire qu’il est en provenance de Netflix ou d’Amazon dans lequel on vous demande de changer votre mot de passe.

Harponnage

Le harponnage est une technique plus ciblée. Le pirate informatique va cibler un groupe de victimes. La technique étant très vicieuse, le pirate informatique se fait souvent passer pour l’entité même à laquelle il souhaite accéder.

Par exemple, un courriel qui provient de votre entreprise qui contient une pièce jointe malicieuse.

Whaling

Le whaling (gros poisson) est un type d’hameçonnage spécifique et très ciblé. Les pirates informatiques vont cibler des personnalités influentes ou connues (cadres, politiciens …).

Cette technique vise à tromper le destinataire en usant d’ingénierie sociale afin de récolter des informations importantes sur l’entreprise.

Par exemple, un courriel qui redirige sur un site internet spécialement conçu pour l’attaque et très personnalisé.

Le conseil de MS Solutions :

Même si le courriel vous parait réaliste, ou provient d’un courriel connu, n’hésitez pas à vérifier l’information, en appelant l’émetteur par exemple, pour lui demander confirmation qu’il est bien à l’origine du courriel en question. Ce réflexe vous permettra d’éviter une erreur qui peut s’avérer très coûteuse.

En bref …

Comme nous l’avons vu, chaque pirate informatique a sa technique pour vous faire mordre à l’hameçon ! La connaissance de ces techniques reste votre meilleure arme pour vous permettre de les identifier lorsque vous y serez confronté.

Si vous souhaitez approfondir les connaissances de votre équipe en matière de cybersécurité, n’hésitez pas à faire appel à nos experts qui sauront vous conseiller sur les méthodes les plus récentes en termes de sensibilisation à l’hameçonnage.